Der Antivirus-Anbieter Eset hat ein in freier Wildbahn eingesetztes UEFI-Rootkit entdeckt, die auch durch eine Neuinstallation des Betriebssystems, das Überschreiben aller Daten oder einen Laufwerkswechsel nicht zu beseitigen ist. Damit sichern die Hintermänner eines gezielten Angriffs ihre Präsenz auf einem kompromittierten System und können ihre Aktivitäten über längere Zeit fortsetzen.

Das heute auf Microsofts Sicherheitskonferenz BlueHat vorgestellte UEFI-Rootkit bezeichnen die Sicherheitsforscher als LoJax. Seine Entwicklung schreiben sie einer berüchtigten russischen Hackergruppe zu, die mindestens seit 2004 aktiv und unter Bezeichnungen wie Fancy Bear, Sofacy Group, APT28, Strontium und Sednit bekannt ist. Sicherheitskreise sehen dahinter zwei Einheiten des russischen Militärgeheimdienstes GRU, die in den letzten Jahren aufsehenerregende Cyberangriffe mit einer überwiegend politischen Zielsetzung durchführten.

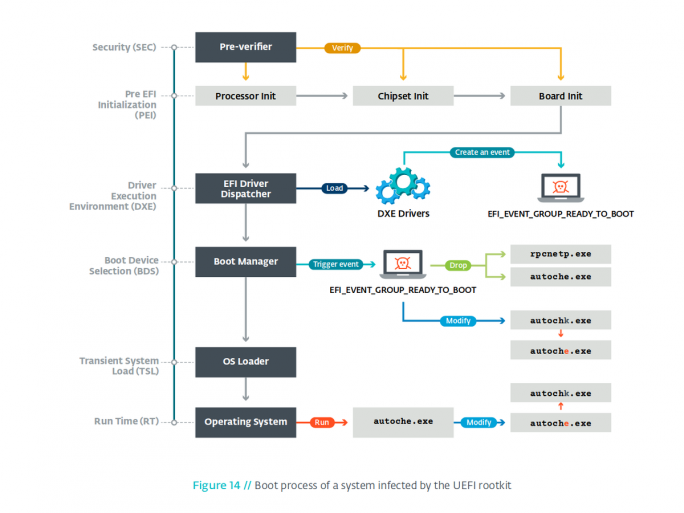

Bootprozess eines mit dem UEFI-Rootkit infizierten Systems (Bild: Eset)

Bootprozess eines mit dem UEFI-Rootkit infizierten Systems (Bild: Eset)

Die Attacken der Hackertruppe galten unter anderem der NATO, den Präsidentschaftswahlen in den USA, Verteidigungsministerien europäischer Länder, den ukrainischen Streitkräften, der Welt-Anti-Doping-Agentur WADA sowie dem Datennetz der Bundesregierung. Erst vor einem Monat deckte Microsoft mehrere Hackerangriffe der russischen Hacker auf politische Organisationen und Einrichtungen in den USA auf und wertete sie als Angriff auf die Demokratie.

Die ausgeklügelte Angriffsmethode mit dem jetzt entdeckten UEFI-Rootkit lässt Eset vermuten, dass die APT-Gruppe Fancy Bear „vielleicht noch viel gefährlicher ist als bereits angenommen“. Schon im Mai dieses Jahres hatten Sicherheitsforscher von Arbor Networks Hinweise darauf gefunden, dass die Hacker LoJack von Absolute Software für ihre Zwecke nutzten. Bei LoJack handelt es sich eigentlich um eine legitime Anti-Diebstahl-Software, in früheren Versionen noch als Computrace bekannt. Dabei kommuniziert ein Computer mit einem Kommondoserver, um den rechtmäßigen Besitzer bei Diebstahl oder Verlust benachrichtigen zu können. Nun fielen jedoch kompromittierte LoJack-Proben auf, die statt mit Absolute Software mit schon zuvor von den Fancy-Bear-Hackern genutzten Domains kommunizierten. „LoJack wird zu einem ausgezeichneten Doppelagenten, da es als legitime Software erscheint, während es tatsächlich die Remotecodeausführung erlaubt“, kommentierte Arbor.

Um Verwechslungen mit der Original-Software zu vermeiden, bezeichnet Eset die modifizierte Version als LoJax. Implementiert ist die Malware aber gleichermaßen als UEFI/BIOS-Modul, um Datenlöschung oder Festplattentausch zu widerstehen. Fancy Bear verwendet in diesem Zusammenhang noch drei weitere Tools, von denen eines Informationen über PC-Einstellungen in einer Textdatei sammelt. Ein weiteres sichert ein Abbild der System-Firmware, indem es die Inhalte des SPI-Flashspeichers mit UEFI/BiOS ausliest. Das letzte Tool schließlich fügt das bösartige UEFI-Modul dem Firmware-Image hinzu, um es ins SPI-Flash zurückzuschreiben.

Gelingen kann das den Angreifern alles allerdings nur, wenn keine Schutzmechanismen wie Secure Boot aktiv sind – oder sie eine Sicherheitslücke nutzen können, die allerdings eher ältere Chipsätze betrifft. Die slowakische Sicherheitsfirma empfiehlt daher die Aktivierung von Secure Boot sowie die regelmäßige Installation der neuesten UEFI/BIOS-Updates für das Mainboard.

„Obwohl uns bislang theoretisch bekannt war, dass UEFI-Rootkits existieren, bestätigt unsere Entdeckung nun, dass sie längst verwendet werden“, so Jean-Ian Boutin, Senior Security Researcher bei Eset. “ Sie sind daher nicht mehr nur ein interessantes Thema auf Fachkonferenzen, sondern stellen eine reale Bedrohung dar.“ Zu bedenken bei den bislang noch extrem seltenen UEFI-basierten Angriffen sei, dass „ein solcher Angriff, wenn er erfolgreich ist, zur fast vollständigen Kontrolle über einen Computer führt“.

Neueste Kommentare

Noch keine Kommentare zu Eset meldet erstes UEFI-Rootkit LoJax

Kommentar hinzufügenVielen Dank für Ihren Kommentar.

Ihr Kommentar wurde gespeichert und wartet auf Moderation.