Der Einsatz eines Netzwerksniffers zum Zweck des Abhörens ist in modernen Netzwerken schwieriger, als man zunächst annimmt. Zwar lassen sich alle Ethernetkarten in einen Promiscous Mode versetzen, der alle Pakete an den eigenen Rechner weiterleitet, jedoch sorgen moderne Ethernet-Switches dafür, dass Pakete, die nicht für den eigenen Rechner bestimmt sind, die Karte erst gar nicht erreichen. Dieses Verhalten hat performancetechnische Gründe.

Früher waren Rechner in einem Ethernet meist mit Hubs verbunden. Dann konnte der Promiscous Mode eingesetzt werden, um auch Unicast-Verbindungen zweier fremder Rechner zu belauschen. Auch heute wird für moderne Komponenten oftmals der Begriff Hub verwendet, tatsächlich handelt es sich jedoch um Switches.

Das macht es deutlich schwieriger für einen Administrator, einen Sniffer von seinem Arbeitsplatz aus einzusetzen, wenn sich ein Benutzer über Verbindungsprobleme beklagt. An die Datenpakete kommt man nur heran, wenn man sich irgendwo auf der Strecke zwischen den beiden Kommunikationspartnern einklinkt.

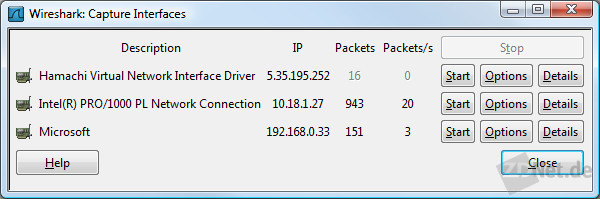

Dazu benötigt man einen Rechner mit zwei Ethernetports. Nachdem man sich eingeklinkt hat, ist es erforderlich, die beiden Ethernetports zu bridgen. Unter Windows XP ruft man dazu Start – Systemsteuerung – Netzwerk auf, bei Vista und Windows 7 wählt man Start – Systemsteuerung – Netzwerk- und Freigabecenter – Netzwerkverbindungen verwalten. Anschließend wählt man Verbindungen überbrücken (englisch: Bridge Connections), siehe Bild 1. Anschließend kann man sich in Strecke zwischen zwei Switches einklinken.

Professionelle Ethernetkomponenten haben ein Feature, das sich Port Mirroring nennt. Dabei hat ein Administrator die Möglichkeit, sämtlichen Verkehr, der auf einen bestimmten Port stattfindet, auf seinen eigenen zu kopieren. Auf diese Weise kann er einen bestimmten Rechner überwachen. Consumer- und und SOHO-Switches haben dieses Features nicht.

Man könnte annehmen, dass es in einem WLAN leicht möglich ist, zumindest alle Rechner am selben Access Point zu monitoren. Dass geht allerdings nur in einem gänzlich unverschlüsselten WLAN, wie man es an öffentlichen Hotspots oft findet. Sobald WEP oder WPA implementiert ist, kann man nur Multi- und Broadcasts und an den eigenen Rechner gerichtete Unicasts empfangen. Das sogenannte WLAN-Passwort ist lediglich ein Pre-Shared-Key, der den Zugang ermöglicht. Auch wenn alle dasselbe Passwort eingeben, werden Unicasts für jeden Rechner mit einem eigenen Schlüssel kodiert. An dieser Stelle sei erwähnt, dass das Abhören von WLANs immer dann verboten ist, wenn man nicht selbst Betreiber oder von diesem beauftragt ist, auch nicht zu Diagnose- und Entstörzwecken. Das Abhören öffentlicher Hotspots ist also nicht gestattet. Darüber hinaus können weitere Beschränkungen greifen, beispielsweise Betriebsvereinbarungen in Firmen.

Neueste Kommentare

Noch keine Kommentare zu Diagnosetool oder Spyware: So nutzt man Wireshark

Kommentar hinzufügenVielen Dank für Ihren Kommentar.

Ihr Kommentar wurde gespeichert und wartet auf Moderation.